Ein TÜV-Zertifikat gilt als wichtiges Gütesiegel. Dieses gibt es aber nicht nur für Autos oder Gebäude, sondern auch für Hard- und Software. Stephan Slabihoud, Leiter des Softwarelabors bei der TÜV Informationstechnik GmbH (TÜVIT) und Verena Lingemann, Marketing-Redakteurin bei TÜVIT, erklären im POLYAS Interview, was das Unternehmen überprüft und wie die Zertifizierung einer Online-Wahlsoftware ablaufen würde.

Sehr geehrte Frau Lingemann, sehr geehrter Herr Slabihoud, was genau macht die TÜVIT und welche Arten von Zertifizierungen bietet Sie an?

Verena Lingemann: TÜVIT ist auf die Sicherheit in der Informationstechnik spezialisiert und prüft in diesem Zusammenhang sowohl Hard- und Software als auch IT-Systeme und Managementsysteme sowie Rechenzentren. Mit Trusted Site, Trusted Product und Trusted Process bieten wir zudem TÜVIT-eigene Zertifizierungsverfahren an, an deren Ende das angestrebte Zertifikat – Erfüllung der notwendigen Anforderungen vorausgesetzt – durch unsere eigene Zertifizierungsstelle ausgestellt wird. Erfolgt die Zertifikatserteilung an anderer Stelle – etwa durch das Bundesamt für Sicherheit in der Informationstechnik, kurz BSI – führen wir die dafür erforderlichen Prüfungen und Evaluationen von Produkten und Co. durch.

Welche Software hat die TÜVIT bereits zertifiziert?

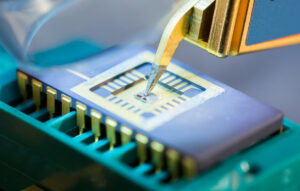

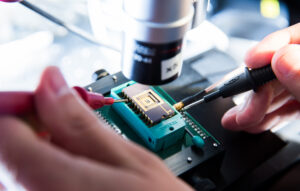

Die Common Criteria sind ein internationaler IT-Sicherheitsstandard, der sowohl für Software- als auch für Hardware-Produkte gilt.

Stephan Slabihoud: Im Laufe der Jahre haben wir bereits unterschiedlichste Arten von Hard- oder Software-Systemen geprüft und zertifiziert, wir sind da sehr breit gefächert. Zu den Produktkategorien zählen zum Beispiel biometrische Systeme, also Hard- und Software zur Gesichtserkennung, Chipkarten, Datenbanken, Software für den Datenschutz, Netzwerkgeräte – das können z.B. VPNs oder IoTs sein –, Firewalls, Betriebssysteme und Multifunktionsgeräte – um nur einige Bereiche zu nennen. Auch Konnektoren zum Anschluss an die Telematikinfrastruktur, wie sie in Arztpraxen oder Krankenhäusern stehen, werden von uns evaluiert. Mit den Geräten übermitteln diese zum Beispiel sensible Patientendaten innerhalb der digitalen Infrastruktur des Gesundheitswesens.

Seit wann gibt es die TÜVIT und wie groß ist das Unternehmen?

Verena Lingemann: Die TÜV Informationstechnik gibt es bereits seit mehr als 25 Jahren. Gegründet wurde sie 1995 und ist ein Unternehmen der TÜV NORD GROUP, die mit über 14.000 Mitarbeitenden und Geschäftsaktivitäten in weltweit 100 Ländern als einer der größten Technologie-Dienstleister agiert. Derzeit haben wir über 200 Angestellte, unser Hauptstandort ist in Essen.

Die Zertifizierungen, die Sie anbieten oder als Prüfstelle begleiten, beruhen auf den Common Criteria. Was genau ist das?

Stephan Slabihoud: Die Common Criteria (CC) sind ein internationaler Standard, der verschiedenste Anforderungen an die Sicherheit von IT-Produkten formuliert. Er ist ab Anfang der 90er Jahre aus verschiedenen nationalen Kriterienkatalogen entstanden und hat den Vorteil, dass er weltweit von vielen Staaten anerkannt wird. Somit muss ein Produkt nicht für jedes Land neu zertifiziert werden. Im Laufe der Jahre wurde der Standard immer weiter ausgebaut.

Und wie wird dieser sehr umfangreiche Kriterienkatalog für einzelne Produktkategorien – zum Beispiel für Online-Wahl-Software – konkret nutzbar gemacht?

Stephan Slabihoud: Eine Interessensgruppe – im Fall der Online-Wahl-Software war es mit dem BSI eine Behörde – formuliert auf Basis der Common Criteria ein Protection Profile, also zu Deutsch ein Schutzprofil, welches zunächst implementierungsunabhängig ist. Es ist eine Vorlage, die vom Hersteller vor der Zertifizierung auf ein konkretes Produkt angepasst wird und so als Security Target, welches die Sicherheitsvorgaben für das Produkt enthält, zum Ausgangspunkt einer CC-Zertifizierung wird. In Zusammenarbeit mit einer Prüfstelle – wie TÜVIT – muss der Hersteller nachweisen, wie er die Vorgaben der Sicherheitsvorgaben erfüllt. In Prüfberichten wird durch die Prüfstelle festgehalten, wie das Produkt den Sicherheitsvorgaben und allen weiteren notwendigen Anforderungen gerecht wird. Wenn alle Anforderungen erfüllt sind, stellt der Zertifizierer, das wäre in diesem Fall das BSI, schließlich ein Zertifikat für den Hersteller aus.

Welche Bereiche der System-Architektur eines Online-Wahlen-Anbieters würden Sie unter die Lupe nehmen?

Stephan Slabihoud: Das ist grundsätzlich durch das Schutzprofil des BSI vorgegeben. Dort ist zum Beispiel definiert, welche unterschiedlichen Rollen es bei der Ausführung der Software geben soll. Es werden mögliche Angriffsszenarien mit ihren Bedrohungen beschrieben. Jeder Bedrohung wird ein Sicherheitsziel gegenübergestellt, welches schließlich durch konkrete Sicherheitsanforderungen umgesetzt wird. Sicherheitsziele werden in der Regel technisch durch das Produkt umgesetzt, es können aber auch Anforderungen an die Einsatzumgebung gestellt werden.

Das neue Schutzprofil des BSI wird in die Evaluierungsklasse EAL4+ eingeteilt werden. Wie viel Zeit wird eine Zertifizierung in dieser Klasse Ihrer Einschätzung nach mindestens brauchen?

Stephan Slabihoud: Wir reden hier von einer recht anspruchsvollen Zertifizierung. Die Untergrenze für den Prozess liegt meiner Einschätzung nach bei einem Jahr, realistisch sind aber eher eineinhalb Jahre. Es kann auch länger dauern, abhängig davon, wie gut vorbereitet der Hersteller ist.

Tipp: In diesem Blog-Beitrag erklärt POLYAS, warum die Zeit für ein neues BSI-Schutzprofil für Online-Wahlen reif ist. Jetzt lesen >